اسب تروا یا تروجان (Trojan horse/ Trojan)

تروجان ها، برنامه ای مخرب با ظاهری فریبنده می باشند که معمولا به صورت یک نرم افزار مفید یا یک بازی جذاب به نظر می آیند. اسب تروا برخلاف سایر ویروس ها قادر به گسترش خود نمی باشد، اما فعالیت های مخربی انجام می دهد. یکی از انواع متداول اسب های تروا، برنامه هایی هستند که ادعا می کنند کامپیوتر شما را از ویروس ها پاک خواهند کرد اما در اصل ویروس جدیدی را بر روی سیستم تولید می نمایند.

انوع مختلف اسبهای تروا

تروجان بک دور

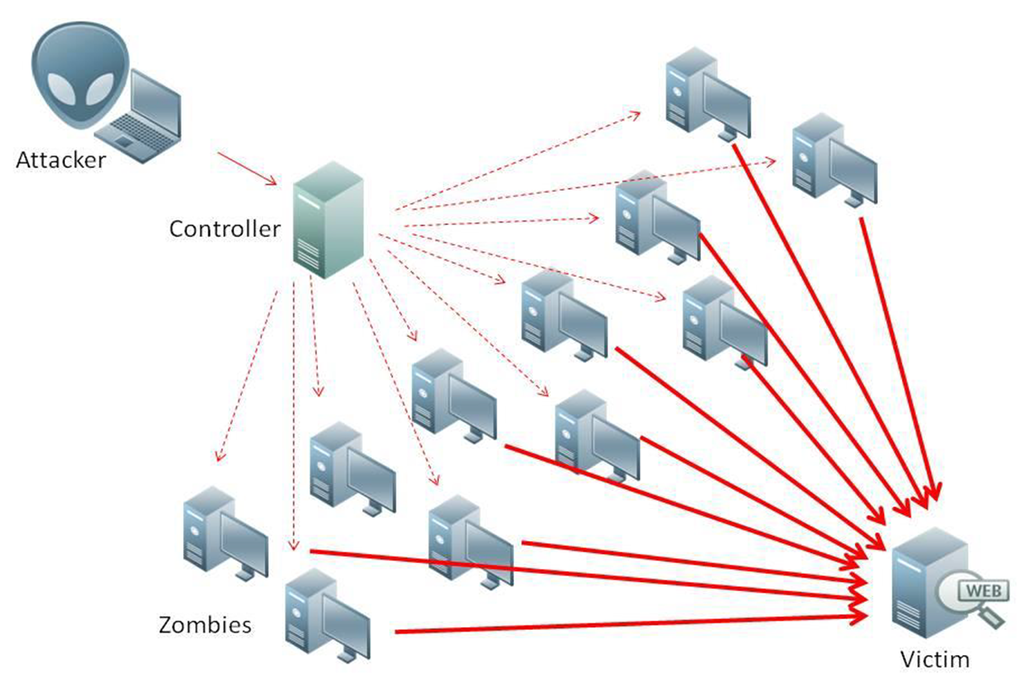

این تروجانها با ساختن یک لینک مخفی، به هکرها اجازه ی دسترسی و کنترل از راه دور دستگاه آلوده شده را می دهند.

این قضیه در گذشته با اختلالات تصادفی مثل حذف فایل، به هم ریختن تنظیمات و گردآوری اطلاعات شخصی همراه بود، ولی هکرها کم کم از این تروجان ها جهت افزودن دستگاه ها، به بات نت های خود استفاده کردند که جهت اجرا حملات سنگین سایبری استفاده می شد.

Nitol نمونه ای از این تروجان ها می باشد که از اکسپلویتی استفاده می کند که باج افزار WannaCry با کمک آن توانست بیش از ۳۵۰ هزار کامپیوتر را در سراسر دنیا آلوده کند.

تروجان بانکدار

این نوع از تروجان، فوق العاده رایج می باشد و عواقب مالی اسف باری برای شرکت ها و کاربران به بار می آورد.

هدف این گونه تروجان ها، به دست آوردن اطلاعات بانکی ذخیره شده در سیستم کاربران می باشد تا از طریق آن بتوانند به حساب های بانکی، کارت های اعتباری و سیستم های پرداخت الکترونیکی، دسترسی پیدا کنند.

اکثر اوقات تروجان های بانک دار بخشی از یک مجموعه پیجیده بدافزاری می باشند که شامل روت کیت ها، کرم ها و سایر بدافزار هایی هست که کنترل رایانه را به دست گرفته و آن را در اختیار بات نت (botnet) قرار می دهند.

بات ها در اصل کد های مخربی هستند که روی کامپیوترهای میزبان اجرا شده تا امکان کنترل از راه دور آن ها را برای botmaster ها فراهم کرده تا از آن طریق بتوانند فعالیت های مختلفی انجام دهند.

Zeus که با نام Zbot نیز شناخته می شود، همچنان به عنوان سود آورترین تروجان بانک دار ۲۰۱۷ به فعالیت خود ادامه می دهد. وقتی کد منبع اصلی این تروجان در سال ۲۰۱۱ منتشر شد، چندین گونه ی مختلف (Atmos، Citadel و غیره) بر پایه ی کد Zbot اصلی به وجود آمد، اما هیچ یک به اندازه ی تروجان اصلی سودآور نبود. این تروجان ها اکثراً از طریق فیشینگ و دانلود های ناخواسته پخش می شوند.

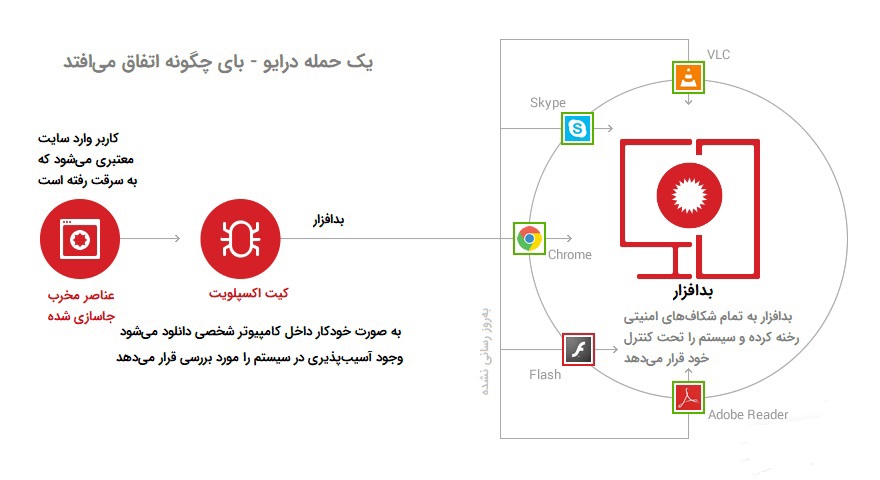

اکسپلویت (Exploit)

تروجان های اکسپلویت معمولاً در برنامه ها مخفی می شوند و حین اجرای برنامه از نقاط ضعف امنیتی سیستم عامل یا سایر برنامه های کامپیوتر استفاده کرده و دسترسی به اطلاعات یا کنترل سیستم کاربر را به هکرها می دهند.

در سال ۲۰۱۲، Blackhole بخش زیادی از اینترنت را به خطر انداخت و به عنوان بزرگترین تهدید زمان خود شناخته شد که از آسیب پذیری های رایج مرورگرهای وب و افزونه های آن ها استفاده می کرد.

روتکیت (Rootkit)

این تروجان جهت جلوگیری از شناسایی شدن سایر نرم افزارهای مخرب توسط کاربر و آنتی ویروس طراحی شده است که به بد افزارها اجازه می دهد تا خرابی های بیشتری به بار بیاورند.

SmartService: این تروجان معمولاً توسط تبلیغی که کاربر سهواً هنگام دریافت نرم افزارهای رایگان نصب می کند، پخش می شود. پس از نصب، در خود ویندوز سرویسی می سازد که از اجرا شدن نرم افزارهای امنیتی جلوگیری می کند و پردازش های خاص را غیرفعال یا برخی فایل ها را پاک می کند. این رفتار محافظه کارانه باعث می شود به سادگی نتوان تبلیغی که همراه SmartService نصب شده را حذف کرد.

DDoS (حملات منع سرویس توزیع شده )

تروجان های DDoS به مجرمان سایبری اجازه می دهند تا از منابع کامپیوتری شما برای ارسال درخواست به آدرس های دلخواه، ایجاد سیل های ترافیکی و در نهایت از کار انداختن شبکه ی مقصد استفاده کنند.

دانلودر

دانلود کننده های تروجان در میان کاربران خانگی بسیار رایج می باشند، زیرا این موضوع زیاد اتفاق می افتد که کاربر اقدام به دانلود و نصب فایل از یک منبع غیرمعتبر یا ناامن کند.

این نوع از تروجان ها انواع مختلفی دارند، اما معمولاً به صورت تبلیغ یا برنامه های PUPs می باشند که منجر به کاهش شدید سرعت کامپیوتر می شوند.

دراپر

مجرمان سایبری از دراپر ها جهت باز نمودن راه سایر انواع بدافزار ها و تروجان ها و شناسایی نشدن آن ها استفاده می کنند.

Spora جهت اجرای فایل مخربی که داده های دستگاه آلوده را رمزنگاری می کند، از یک Jscript دراپر کمک می گیرد. شایان ذکر است که باج افزار WannaCry نیز از تروجان دراپر استفاده کرده است.

FakeAV

شاید بهترین مثال برای بد افزار های استتارگر، تروجان های FakeAV باشند که خود را به شکل یک آنتی ویروس مفید برای کاربر در می آورند. این برنامه در رابطه با فایل هایی که اصلاً در سیستم وجود ندارند هشدار غلط داده و جهت حذف تهدیدات از کاربر طلب پول می کنند.

نرم افزار ThinkPoint خود را به عنوان یک برنامه ی ضد جاسوسی و جزوی از پروژه ی Microsoft Security Essentials معرفی می کند، یک آلودگی جعلی را شناسایی کرده، کامپیوتر را ریبوت می کند و بعد اجازه ی ورود به سیستم را نمی دهد تا کاربرمجبور شود نسخه ی کامل برنامه ThinkPoint را بخرد.