نحوه استفاده و کاربرد نرم افزار PuTTY در ویندوز چیست؟

پروتکل SSH به عنوان یک جایگزین رمزگذاری شده و امن برای پروتکل RSH ساخته شده است. RSH برای دسترسی پوسته از راه دور به سیستم UNIX (یا مانند UNIX) مورد استفاده قرار می گیرد و پیش از این که امنیت شبکه به نگرانی مداوم در حال حاضر تبدیل شود، بین sysadmins محبوب بود. اکنون، به لطف SSH، می توان با یک پروتکل رمزگذاری شده مشهور به کاربرد پذیری و امنیت قوی، همین راحتی را داشت. در حالی که OpenSSH احتمالاً پرکاربرد ترین پیاده سازی SSH در جهان است، نرم افزار PuTTY احتمالاً پرکاربرد ترین سرویس گیرنده SSH برای سیستم عامل Windows است.

قابلیت های اصلی نرم افزار PuTTY

به عنوان مثال اگر شما در شهر مشهد باشید و سبکه ای که روی آن کار می کنید در تهران باشد، برای اتصال به آن شبکه و یا سرور ها قطعا به ابزرای نیاز دارید که ایمن باشد. در ویندوز شما می توانید با خیال راحت از نرم افزار PuTTY استفاده کنید و شبکه را از راه دور پیکربندی کنید. نرم افزار PuTTY چیزی فراتر از یک استفاده کننده SSH است. این نرم افزار پروتکل های زیر را نیز پشتیبانی می کند:

- raw: پروتکل raw معمولاً برای اشکال زدایی شبکه استفاده می شود.

- rlogin: این یک پروتکل ورود به سیستم از راه دور رمزگذاری نشده UNIX است که به طور پیش فرض از پورت 513 استفاده می کند.

- serial: از گزینه serial برای اتصال به خط سریال استفاده می شود. متداول ترین هدف برای این کار ایجاد اتصال سریال بین رایانه ها به جای اتصال اترنت یا شبکه دیگر است.

- SSH: همانطور که قبلاً اشاره شد، SSH یک پروتکل ورود از راه دور امن رمزگذاری شده است که به طور پیش فرض از پورت 22 استفاده می کند.

- Telnet: مانند rlogin ،Telnet (شبکه ارتباط از راه دور) یک پروتکل ورود از راه دور رمزگذاری نشده است. به طور معمول از پورت 23 استفاده می کند و در بسیاری از سیستم ها به غیر از UNIX نیز موجود است. مانند rlogin، به دلیل رعایت حریم خصوصی، Telnet در محبوبیت کمرنگ شده است. (البته هنوز هم کاربرد های خودش را به عنوان پشتیبان در برخی از موقعیت های خاص دارد.)

علاوه بر پنج پروتکل پشتیبانی شده که در بالا ذکر شد نرم افزار PuTTY، از ویژگی هایی مانند تنظیمات جلسه ذخیره شده، ورود به سیستم جلسه، تنظیمات محلی (زبان) و جلسات پروکسی نیز پشتیبانی می کند.

اهمیت SSH در ویندوز

دلایل زیادی برای استفاده از یک نرم افزار مانند PuTTY وجود دارد. اما متداول ترین اهداف مربوط به پروتکل SSH است.

- این یک ایده وحشتناک است که برای مدیریت حساب میزبانی وب خود و انتقال فایل به یک میزبان وب از طریق یک اتصال رمزگذاری نشده متصل شوید. استفاده از ورود رمزگذاری نشده فرصت خوبی برای یک هکر به منظور نفوذ به شبکه و تخریب است. استفاده از پروتکل رمزگذاری شده و امن مانند SSH برای چنین اهدافی گزینه بسیار بهتری است.

- استفاده از به SSH از طریق نرم افزار PuTTY راهی آسان و سریع برای دسترسی ایمن به یک محیط پوسته UNIX از سیستم ویندوز ارائه می دهد. این نه تنها به دلیل نیاز آشکاری که برخی از افراد برای کار با هر دو سیستم ویندوز و UNIX / Linux دارند، بلکه همچنین برای افرادی که مجبور به استفاده از ویندوز هستند و می خواهند به قدرت پوسته UNIX دسترسی داشته باشند و همچنین افرادی که مجبور هستند از آن ها به طور همزمان استفاده کنند مفید است.

- همانند نرم افزار OpenSSH ،PuTTY می تواند به عنوان یک پروکسی وب امن استفاده شود.

- از نرم افزار PuTTY می توان برای ایمن سازی اتصالات TortoiseSVN با سرور Subversion استفاده کرد.

این به هیچ وجه لیست جامعی نیست اما شروع خوبی است.

نرم افزار PuTTY را از کجا بگیریم؟

بر خلاف اکثر سیستم های UNIX و Linux، ویندوز با هیچ سرور SSH یا نرم افزار سرویس گیرنده ای که به طور پیش فرض نصب شده باشد، ارائه نمی شود. حتی در صورت عدم نصب OpenSSH که از قبل نصب شده اند، سیستم های رایگان UNIX و Linux نصب آن را بسیار آسان می کنند.

خوشبختانه نصب محبوب ترین نرم افزار کلاینت SSH ویندوز تقریباً به همین آسانی است. تمام کاری که شما باید انجام دهید اینست که فایل Putty.exe را برای نسخه ویندوز خود از صفحه دانلود نرم افزار PuTTY بارگیری کنید. بله، واقعاً به همین راحتی است. فایل اجرایی بارگیری شده نرم افزار PuTTY است. توصیه می کنیم این نرم افزار را برای امنیت بیشتر از خود وب سایت PuTTY به صورت مستقیم دانلود کنید.

نحوه استفاده از نرم افزار PuTTY در ویندوز

می توانید نسخه ای از نرم افزار را برای سیستم عامل ویندوز از صفحه بارگیری کنید. دستورالعمل های دقیق نصب در صفحه دستورالعمل های نصب ارائه شده است.

اجرای نرم افزار PuTTY و اتصال به سرور

اگر هنگام نصب یک آیکون دسک تاپ را انتخاب کرده اید، می توانید نرم افزار را با (دوبار کلیک) روی نماد باز کنید. در غیر این صورت، نرم افزار را از فهرست Windows Start باز کنید.

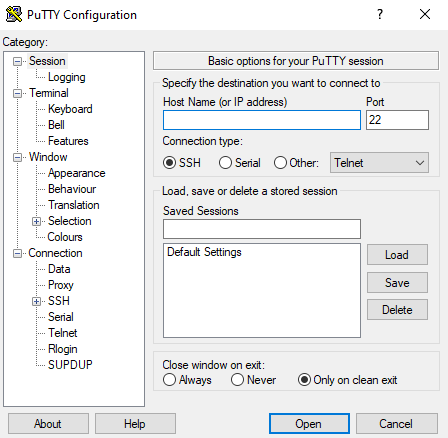

هنگام شروع نرم افزار، پنجره ای با عنوان PuTTY Configuration باید باز شود. این پنجره دارای یک پنجره پیکربندی در سمت چپ، یک قسمت میزبان نام (یا IP آدرس) و سایر گزینه ها در وسط و یک پنجره برای ذخیره نمایه های جلسه در قسمت پایین سمت راست است.

برای استفاده ساده، تنها کاری که باید انجام دهید این است که نام دامنه یا IP آدرس میزبانی را که می خواهید به آن متصل شوید در قسمت نام میزبان وارد کرده و Enter را فشار دهید. نام دامنه ای مانند students.example.edu است. به نظر می رسد آدرس IP چیزی در حدود 78.99.129.32 است.

هشدار امنیتی

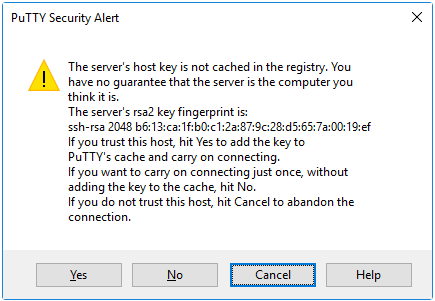

هنگامی که برای اولین بار به یک سرور متصل می شوید، احتمالاً یک باکس هشدار امنیتی نرم افزار PuTTY درباره عدم ذخیره شدن کلید میزبان سرور در رجیستری را مشاهده خواهید کرد. وقتی برای اولین بار به یک سرور متصل می شوید این طبیعی است. اگر مدام این مورد را با سرور دریافت کنید، ممکن است به این معنی باشد که کسی در تلاش است تا به اتصال شما حمله کرده و رمز عبور شما را بفهمد.

اما همانطور که گفته شد، اولین باری که اتصال برقرار می کنید، این طبیعی است و شما باید فقط روی Yes کلیک کنید. اگر می خواهید دقیق تر باشید، می توانید اثر انگشت کلید نمایش داده شده را بررسی کنید و مطمئن شوید که همان مورد استفاده شده توسط سرور است یا خیر. در واقعیت، تقریباً هیچ کس چنین کاری نمی کند. به هر حال استفاده از یک راه حل مناسب مدیریت کلید SSH ایمن تر است.

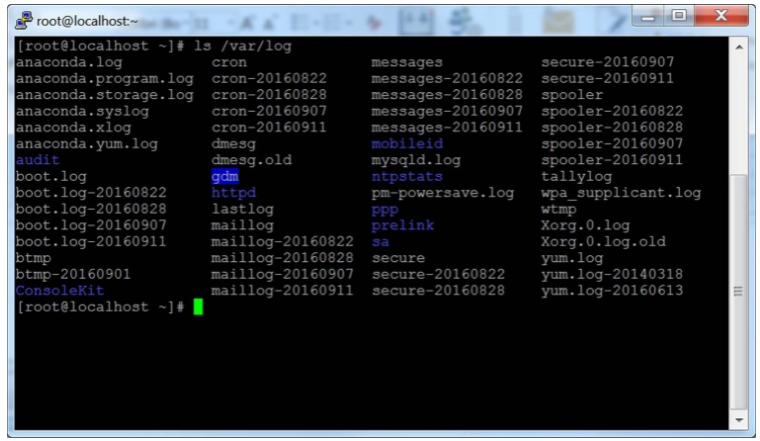

پنجره ترمینال و اطلاعات ورود به سیستم در نرم افزار PuTTY

پس از هشدار امنیتی، باید یک پنجره ترمینال دریافت کنید. به طور پیش فرض، این یک پنجره بسیار سیاه و سفید است. ابتدا باید نام کاربری و سپس رمزعبور شما را بپرسد. پس از این موارد، باید یک خط فرمان در سرور دریافت کنید.

سپس می توانید در پنجره ترمینال تایپ کنید. شما اکنون به سرور متصل شده اید و هر آنچه را که در Window تایپ می کنید به سرور ارسال می شود. پاسخ های سرور در پنجره نمایش داده می شود. با استفاده از پنجره می توانید هر برنامه متنی را بر روی سرور اجرا کنید. وقتی از پوسته خط فرمان روی سرور خارج می شوید (معمولاً با تایپ کردن exit)، متناوباً، می توانید با بستن پنجره ترمینال جلسه را خاتمه دهید.

گزینه های پیکربندی و پروفایل های ذخیره شده در نرم افزار PuTTY

همانطور که در تصاویر بالا مشاهده کردید پنجره تنظیمات اولیه شامل گزینه های زیادی است. بیشتر آن ها در استفاده عادی مورد نیاز نیستند.

پورت ها در نرم افزار PuTTY

قسمت پورت، پورت TCP / IP را برای اتصال مشخص می کند. برای SSH، این درگاهی است که سرور SSH روی آن اجرا می شود. به طور معمول می توان آن را به 22 تغییر داد. اگر به هر دلیلی نیاز به اتصال به شماره پورت دیگری دارید، فقط مقدار را تغییر دهید. معمولاً فقط توسعه دهندگان این مقدار را به مقدار دیگری تغییر می دهند، اما برخی از شرکت ها شناخته شده اند که سرور های SSH را در پورت های غیراستاندارد اجرا می کنند یا چندین سرور SSH را روی یک سرور در درگاه های مختلف اجرا می کنند. البته این کار برای تازه کاران به هیچ وجه توصیه نمی شود. تنها اگر تیم متخصصان شبکه شما بنا به دلایلی این کار را لازم بدانند، ممکن است آن را انجام دهند.

نوع اتصال

انتخاب نوع اتصال تقریباً هرگز نیازی به تغییر ندارد، فقط آن را به عنوان SSH بگذارید. SSH یک پروتکل ارتباطی امن و رمزگذاری شده است که برای اطمینان از حداکثر محافظت از رمز عبور و داده های شما طراحی شده است. اتصالات خام ممکن است برای توسعه دهندگان برای اتصال سوکت TCP / IP برای آزمایش استفاده شود (به عنوان مثال، هنگام توسعه یک برنامه شبکه که روی پورت TCP / IP اجرا می شود).

Telnet یک پروتکل قدیمی است که تقریباً منسوخ شده است و دیگر مورد استفاده قرار نمی گیرد، مگر اینکه تجهیزاتی با عمر بیش از 10 سال را مدیریت کنید. Telnet امن نیست. رمز های عبور به صورت شفاف در شبکه ارسال می شوند. مهاجمان به راحتی می توانند از طریق چند کد ساده ارتباطات را شنود کرده و نام کاربری و رمز های عبور را بدزدند. Rlogin یکی دیگر از پروتکل های قدیمی با مشکلات مشابه است.

سریال به پورت سریال، مکانیسم ارتباطی قدیمی دیگر برای اتصال رایانه ها به دستگاه های جانبی اشاره دارد. این روز ها بیشتر رایانه های شخصی دیگر پورت سریال ندارند، اما هنوز هم بعضی اوقات برای کنترل تجهیزات فیزیکی، ابزار دقیق، ماشین آلات یا دستگاه های ارتباطی استفاده می شود. یکی دیگر از کاربرد های پورت های سریال، اشکال زدایی سیستم عامل ها یا نرم افزار های جاسازی شده است.

سشن ذخیره شده را بارگیری، ذخیره یا حذف کنید

این بخش به شما امکان می دهد تنظیمات خود را به عنوان پروفایل های نامگذاری شده ذخیره کنید. فقط کافی است نام پروفایل جدید خود را در کادر تایپ و ذخیره کنید و برای ایجاد پروفایل جدید روی ذخیره کلیک کنید. نام میزبان و سایر تنظیمات شما در پروفایل ذخیره می شوند.

پروفایل های ذخیره شده در کادر بزرگتر زیر آن ظاهر می شوند. در ابتدا فقط شامل تنظیمات پیش فرض خواهد بود. پروفایل هایی که ذخیره می کنید در آنجا گنجانده خواهد شد. برای استفاده از نمایه ذخیره شده قبلی، یک نمایه را انتخاب کنید و روی بارگیری کلیک کنید. یک نمایه را انتخاب کنید و برای حذف نمایه ای که دیگر نیازی به آن نیست، روی Delete کلیک کنید.

پنجره را در خروج ببندید

سرانجام، پنجره بستن در تنظیمات خروج مشخص می کند که آیا هنگام قطع اتصال باید پنجره ترمینال به طور خودکار بسته شود. به ندرت نیاز به تغییر آن از مقدار پیش فرض Only on clean وجود دارد.

گزینه های پیکربندی سمت چپ

گزینه های بیشتری را می توانید در قسمت سمت چپ با عنوان Category پیدا کنید. یک دسته را از Tree انتخاب کنید و صفحه سمت راست تغییر خواهد کرد تا گزینه های پیکربندی برای آن دسته نشان داده شود. گزینه های زیادی وجود دارد و بیشتر آن ها هرگز استفاده نمی شوند.

گزینه های ترمینال در نرم افزار PuTTY

گزینه های موجود در این گروه بر شبیه سازی ترمینال و نگاشت صفحه کلید تأثیر می گذارد. این ها عمدتاً خود توضیحی هستند و در اینجا به آن ها پرداخته نخواهد شد. تعداد بسیار کمی از مردم نیاز به تغییر این موارد دارند. برخی از افراد ممکن است نحوه نمایش کاراکتر رمز را تغییر دهند. افرادی که از سیستم عامل های عجیب و غریب استفاده می کنند ممکن است آنچه را که توسط فضای خالی ارسال می شود تغییر دهند یا شخصیت را حذف کنند.

گزینه های پنجره

گزینه های پنجره بر ظاهر و رفتار پنجره ترمینال تأثیر می گذارد. همچنین می تواند نحوه ترجمه کاراکتر ها در خروجی و انتخاب فونت و رنگ برای پنجره را مشخص کند.

گزینه های اتصال

از گزینه های اتصال، گزینه های داده می توانند مفید باشند. نام کاربری ورود خودکار، کاربر را برای ورود به سیستم مشخص می کند تا هر بار نیازی به وارد کردن نام نباشد. گزینه های پروکسی به ندرت برای کاربران معموبلی مفید است، اما ممکن است در شرکت هایی که بدون استفاده از پروکسی SOCKS یا مکانیسم های مشابه دیگر اجازه اتصال به اینترنت را ندارند، لازم باشد اگر نمی دانید پروکسی SOCKS چیست، نگران نباشید. فقط از آن قسمت خارج شوید.

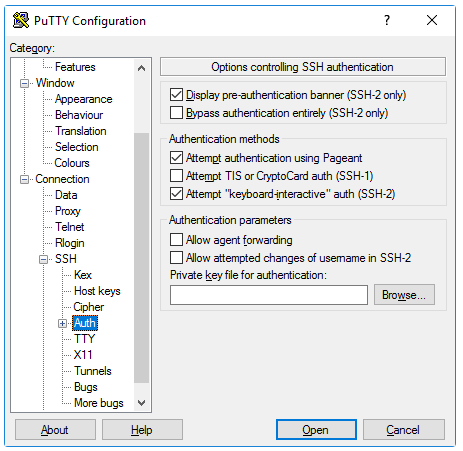

دسته های Telnet ،Rlogin و Serial فقط شامل گزینه هایی برای آن پروتکل ها هستند و تعداد بسیار کمی از افراد از آن ها استفاده می کنند. گزینه های SSH اما برای برخی افراد مهم و مفید است. کاربر یا دانش آموز عادی لازم نیست نگران آن ها باشد. اما اگر می خواهید از احراز هویت کلید عمومی استفاده کنید، پس به آن ها احتیاج دارید. توجه داشته باشید که باید زیر شاخه گزینه های SSH را با کلیک روی نماد کوچک [+] باز کنید. در غیر این صورت همه گزینه ها را نمی بینید.

گزینه های تبادل کلید، کلید های هاست و رمزگذاری

تقریباً هرگز نمی خواهید گزینه های Kex (تبادل کلید)، کلید های هاست یا رمزگذاری را تغییر دهید. همه آن ها دارای مقادیر پیش فرض معقول و منطقی هستند و اکثر افراد شناخت کافی از رمزنگاری را برای انتخاب مقادیر بهتر ندارند. بنابراین فقط از این گزینه ها صرف نظر کنید، مگر اینکه بدانید چه کاری انجام می دهید. البته باز هم توصیه می کنیم این موارد را به متخصصان شبکه بسپارید.

گزینه های احراز هویت، کلید عمومی در نرم افزار PuTTY

زیرشاخه Auth شامل برخی گزینه ها است که ممکن است مفید باشد. با کلیک بر روی Auth، صفحه ای با عنوان Options (کنترل کننده احراز هویت SSH) نشان داده می شود. برای فعال کردن احراز هویت کلید عمومی، شما فقط یک کلید SSH ایجاد کرده و سپس بر روی دکمه مرور در جعبه پارامتر های تأیید اعتبار در قسمت میانی سمت راست این پنجره پیکربندی کلیک کنید. همچنین کاربران پیشرفته ممکن است بخواهند کادر تأیید اجازه انتقال عامل را برای استفاده از ورود به سیستم مبتنی بر کلید علامت بزنند.

اکثر کاربران نیازی به تولید کلید های SSH ندارند و نیازی نیست که بدانند احراز هویت کلید عمومی چیست. با این حال، مدیران سیستم باید آن را بیاموزند و همچنین باید خود را با مدیریت کلید SSH آشنا کنند و اطمینان حاصل کنند که سازمان آن ها فرآیند های مناسب تهیه و خاتمه و ممیزی کلیدهای SSH را انجام می دهد.

احراز هویت Active Directory (GSSAPI / Kerberos) در نرم افزار PuTTY

یکی از ویژگی های جالب نرم افزار PuTTY پشتیبانی از ورود به سیستم Active Directory است. از نظر فنی از پروتکل Kerberos از طریق یک رابط برنامه نویسی به نام GSSAPI استفاده می کند. در پروتکل SSH، ساز و کار احراز هویت GSSAPI نامیده می شود. کاربران سازمانی که از احراز هویت Kerberos استفاده می کنند (به عنوان مثال، از طریق مرکز تأیید اعتبار یا Quest Authentication Services با نام مستعار Vintela) ممکن است بخواهند از قابلیت ورود به سیستم تنها استفاده کنند.

سایر کاربران نیازی به استفاده از این مورد ندارند. تنظیمات احراز هویت GSSAPI را می توان در بخش SSH / Auth مشاهده کرد. توجه داشته باشید که برای دیدن گزینه های GSSAPI باید دوباره بخش Auth را با کلیک روی نماد [+] گسترش دهید.

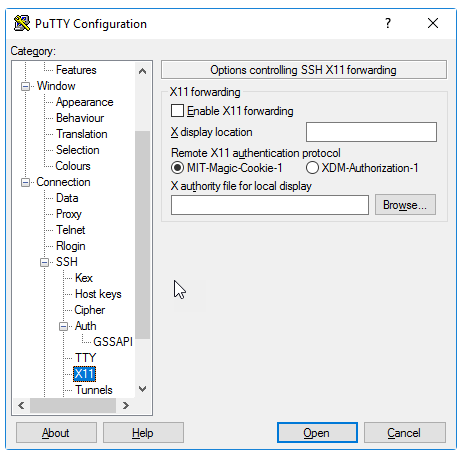

گزینه های ارسال X11 در نرم افزار PuTTY

X11 یک پروتکل و سیستم برای اجرای برنامه های گرافیکی در یونیکس و لینوکس است. این برنامه از اجرای برنامه های گرافیکی از راه دور و نامربوط شبکه پشتیبانی می کند. نرم افزار PuTTY یک سرور X11 (سمت نمایشگر) را اجرا نمی کند، اما می تواند با برخی از محصولات دیگر که عملکرد سرور X را در ویندوز پیاده سازی می کند کار کند. یک گزینه رایگان محبوب XMing است.

برای استفاده از سرور X11، باید چک باکس Enable X11 forwarding را علامت بزنید و localhost: 0.0 را در کادر X display location وارد کنید. سایر تنظیمات نیازی به تغییر ندارند. دستورالعمل های دقیق را می توان یافت، به عنوان مثال، در اینجا:

گزینه های تونلینگ در نرم افزار PuTTY

دسته نهایی گزینه های پیکربندی که در مورد آن بحث خواهیم کرد، تونل ها است. از آن ها برای پیکربندی تونلینگ SSH استفاده می شود که به آن پورت SSH نیز می گویند. این پنل می تواند برای تعریف حمل و نقل برای اتصال استفاده شود. همچنین باز ارسال ها در پروفایل ذخیره می شوند.

برای افزودن یک فورواردینگ محلی (به عنوان مثال، پورت TCP / IP بر روی دستگاه محلی که به درگاهی روی دستگاه از راه دور هدایت می شود یا دستگاهی است که از طریق ماشین از راه دور قابل دسترسی است)، پورت مبدا را در قسمت پورت منبع، میزبان مقصد و پورت بنویسید ( به عنوان مثال، www.momtazserver.com:80) در قسمت Destination و محلی را انتخاب کنید و روی Add کلیک کنید.

برای افزودن یک کنترل از راه دور (به عنوان مثال، یک پورت TCP / IP بر روی دستگاه از راه دور که به یک پورت در دستگاه محلی یا به یک ماشین قابل دسترسی از ماشین محلی منتقل می شود)، پورت منبع را در دستگاه مقصد و مقصد را مشخص کنید که از طریق ماشین محلی استفاده می شود (دسکتاپ شما).

به طور معمول نیازی نیست که بررسی کنید پورت های محلی اتصالات سایر میزبان ها را قبول می کنند یا همان درگاه های از راه دور. با این حال، اگر اتصال به درگاه ارسال شده از طریق شبکه به جای localhost باشد، باید این موارد را بررسی کنید. خطر امنیتی کمی وجود دارد، اما معمولاً در مواردی که از تونل سازی SSH استفاده می شود مشکلی ایجاد نمی کند.

با این حال باید بدانید که هر کسی که می تواند به رایانه مربوطه متصل شود می تواند به درگاه ارسال شده متصل شود. در بعضی موارد می توان از پورت Forwarding برای عبور از فایروال ها استفاده کرد. پیشنهاد می کنیم مقاله ما را در مورد امنیت شبکه مطالعه فرمایید. امیدواریم از این پست لذت برده باشید. همچنین خوش حال می شویم سؤالات تجربیات خود را با ما درمیان بگذارید!